Inhaltsverzeichnis

1. Warum Ihre Mitarbeiter eine Schulung benötigen?

1. Warum Ihre Mitarbeiter eine Schulung benötigen?

Viele Sicherheitsvorfälle entstehen nicht, weil die Technik versagt, sondern weil Menschen im Alltag getäuscht werden oder Fehler machen. Klicks auf falsche Links, zu gutgläubige Reaktionen oder unsichere Passwörter.

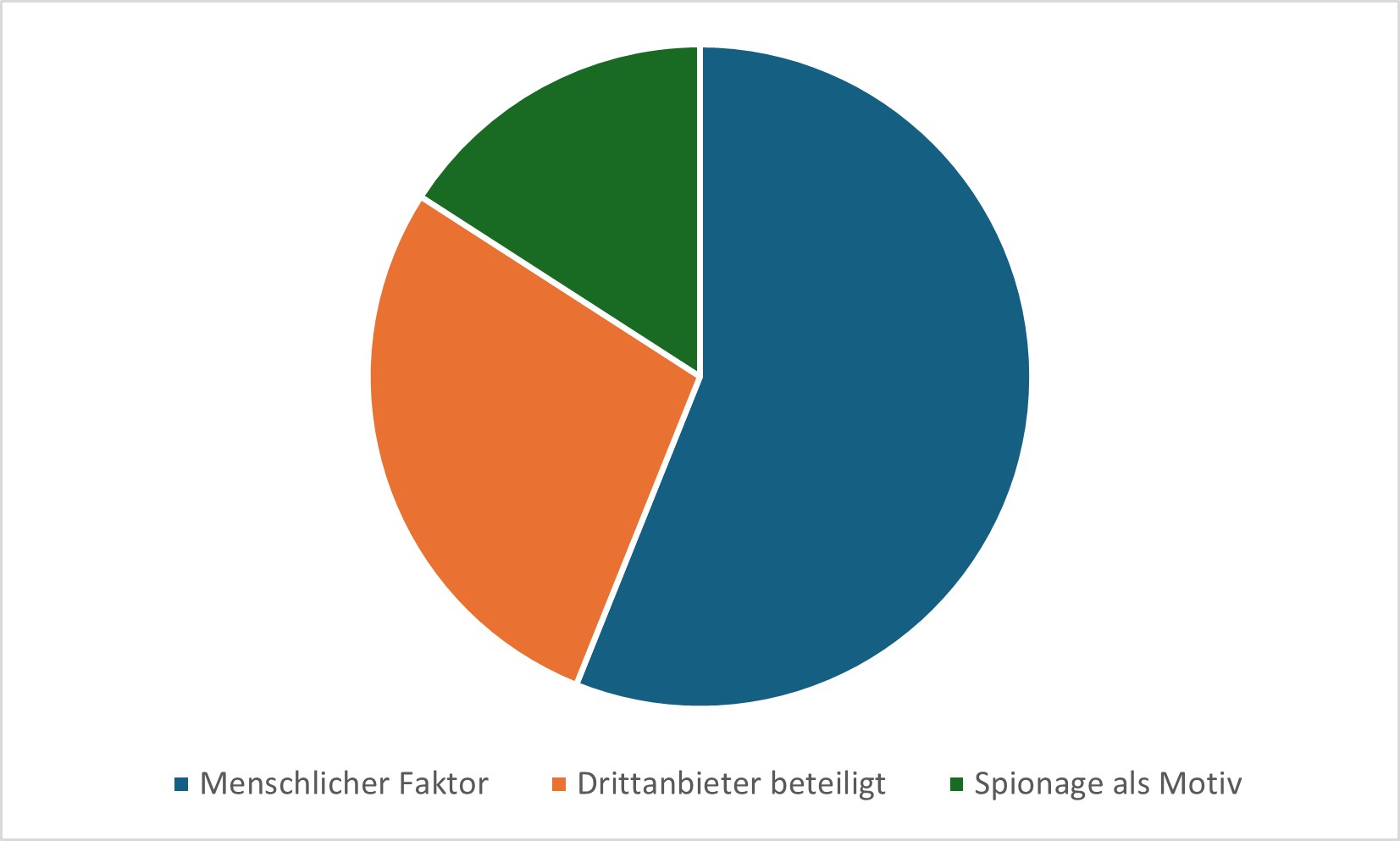

Das zeigt der Data Breach Investigations Report 2025 (DBIR 2025, Bericht zu echten Datenpannen) von Verizon (Telekommunikationsunternehmen): Bei rund 60% der untersuchten Vorfälle spielte der menschliche Faktor (Fehler, Unachtsamkeit oder Manipulation) eine Rolle. Der Bericht basiert auf der Auswertung vieler realer Sicherheitsvorfälle aus unterschiedlichen Branchen und Ländern.1

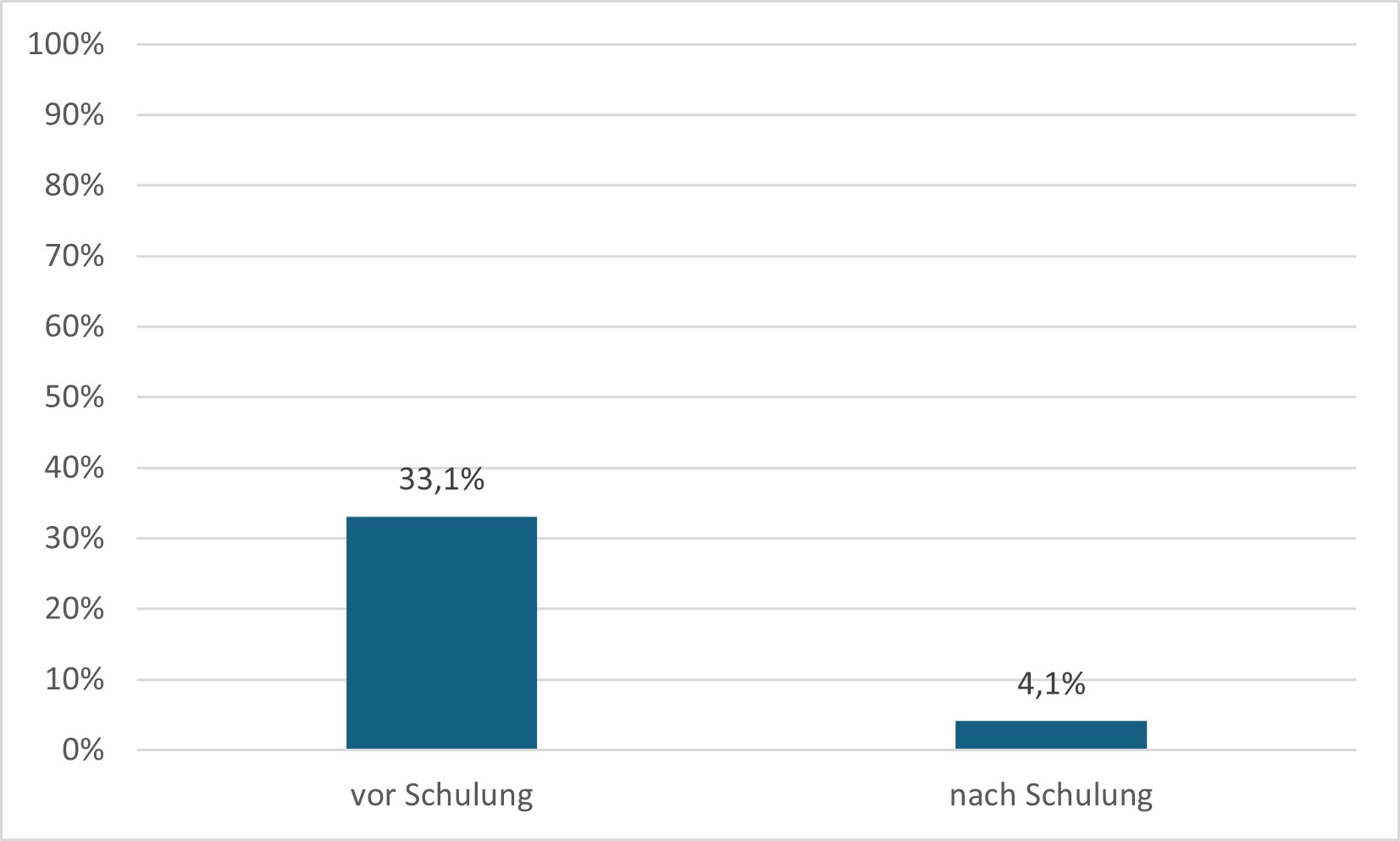

Umso wichtiger sind Sicherheitsschulungen geworden. Wie eine weitere Studie zeigt, die Klickquote bei Phishing-Tests (Reinfall-Rate bei Betrugs-Mails) sank nach Sicherheitsschulungen der Mitarbeiter von 33,1% vor dem Training auf 4,1% nach 12 Monaten.2

Ausgewählte zentrale Kennzahlen zu Datenpannen

Quelle: 2025 DBIR Executive Summary

Menschlicher Faktor bedeutet, dass ein Sicherheitsvorfall dadurch entsteht, dass jemand im Unternehmen einen Fehler macht – zum Beispiel auf eine falsche E-Mail klickt, ein unsicheres Passwort nutzt oder eine gefährliche Datei öffnet.

Drittanbieter beteiligt heißt, dass ein externer Dienstleister, Partner oder Lieferant eine Rolle beim Vorfall spielt – etwa weil dessen Systeme angegriffen wurden oder weil über diesen Zugang ein Einbruch möglich war.

Spionage als Motiv bedeutet, dass Angreifer nicht nur Schaden anrichten oder Geld erpressen wollen, sondern gezielt Informationen sammeln – etwa Geschäftsgeheimnisse, technische Daten, Forschungsergebnisse oder vertrauliche Unterlagen.

Anfälligkeit für Phishing vor der Schulung

Diese Grafik zeigt Ihnen die prozentuale Angabe für „Anfälligkeit für Phishing“ (auf Englisch PPP-Wert aus Phish-prone Percentage).

Dieser Wert zeigt, wie viele Mitarbeitende in einem Unternehmen auf eine Phishing-Mail hereinfallen würden, wenn man einen realistischen Test durchführt. Dazu wird eine echte Phishing-Simulation verschickt, und gemessen wird:

- Wer klickt auf den Link?

- Wer öffnet den Anhang?

- Wer gibt sogar Daten ein?

All diese Aktionen zählen als Fehlverhalten und fließen in den PPP-Wert ein.

Beispiel:

Ein Unternehmen führt einen Phishing-Test durch und 30 von 100 Mitarbeitenden klicken auf den Link → PPP-Wert = 30%.

Warum ist das für Sie wichtig?

Der PPP-Wert ist ein Schlüsselindikator, um zu verstehen, wie gefährdet ein Unternehmen durch Phishing-Angriffe ist. Je niedriger der Wert, desto geringer das Risiko, dass echte Angriffe erfolgreich sind.

Durch regelmäßige Schulungen kann der PPP-Wert nachweislich drastisch sinken.

2. Rechtliche Grundlagen

2.1 IT Sicherheitsschulung

Seit dem 25. Mai 2018 – Inkrafttreten der DSGVO – sind Unternehmen verpflichtet, ihre Mitarbeitenden regelmäßig in IT-Sicherheit und Datenschutz zu schulen.

Diese Pflicht ergibt sich aus den Anforderungen der DSGVO: Art. 32 DSGVO („geeignete technische und organisatorische Maßnahmen“) und Art. 39 DSGVO (Aufgaben des Datenschutzbeauftragten, darunter Unterrichtung und Sensibilisierung der Mitarbeitenden).

Viele Unternehmen haben diese Pflicht bisher nicht oder nur unregelmäßig erfüllt. Wird eine Aufsichtsbehörde tätig – etwa im Rahmen einer DSGVO-Prüfung, einer Beschwerde oder nach einem Sicherheitsvorfall –, muss das Unternehmen nachweisen,

- dass Schulungen stattgefunden haben,

- dass Mitarbeitende regelmäßig sensibilisiert werden,

- und dass es dokumentierte Prozesse gibt.

Was passiert, wenn Unternehmen das ignorieren?

- Bußgelder: Fehlende oder unzureichende Schulungen gelten als Verstoß gegen Art. 32 DSGVO. Je nach Fall können Bußgelder im fünf- bis siebenstelligen Bereich verhängt werden.

- Haftungsrisiken: Im Schadensfall kann das Unternehmen gegenüber Kunden oder Betroffenen schadensersatzpflichtig werden.

- Beweislastproblem: Nach einem Cybervorfall wird häufig zuerst geprüft, ob Mitarbeitende geschult waren. Wenn nicht, wird dem Unternehmen schnell „Organisationsverschulden“ vorgeworfen.

- Versicherungen können Leistungen verweigern: Viele Cyber-Versicherer verlangen den Nachweis regelmäßiger Awareness-Schulungen. Ohne Nachweis kann der Versicherungsschutz gefährdet sein.

2.2 KI-Schulung

Viele Unternehmen setzen heute „KI“ ein – oft schnell, oft nebenbei, und manchmal ohne klare Spielregeln. Für „KI“ gibt es im Arbeitsalltag aber zwei Realitäten: einmal als hilfreiches Werkzeug und einmal als Risikoquelle, wenn Ergebnisse ungeprüft übernommen werden.

Mit dem neuen EU AI Act (europäische KI-Verordnung) wird klar geregelt, dass Unternehmen ihre Mitarbeitenden im Umgang mit KI schulen müssen. In Artikel 4 verpflichtet die Verordnung alle Anbieter und Nutzer von KI-Systemen dazu, dafür zu sorgen, dass im Unternehmen genügend KI-Kompetenz vorhanden ist – also das nötige Wissen, um KI sicher und verantwortungsvoll einzusetzen.

Was genau darunter fällt, wird in Artikel 3 Nr. 56 beschrieben: Mitarbeitende sollen die Fähigkeiten und das Verständnis besitzen, um KI richtig zu bedienen, Ergebnisse einzuordnen und Auswirkungen auf das Unternehmen zu erkennen. Es geht also nicht nur darum, ein Tool zu bedienen, sondern zu verstehen, wo Risiken liegen und wie man Fehler vermeidet.

Was passiert, wenn Unternehmen das ignorieren?

Wenn ein Unternehmen die im EU AI Act geforderte Schulungspflicht ignoriert, gilt das als Nicht-Einhaltung der gesetzlichen Anforderungen.

Mögliche Folgen:

- Bußgelder (je nach Fall und Schwere deutlich im sechs- oder siebenstelligen Bereich)

- Anordnungen der Aufsichtsbehörden

- Verpflichtung zur sofortigen Nachschulung

- Einschränkung oder Verbot des KI-Systems im Unternehmen

Das Gesetz verlangt bei vielen Anwendungen eine qualifizierte menschliche Überwachung. Fehlt diese Qualifikation, gilt das als Organisationsverschulden, besonders wenn ein Schaden entsteht. Unternehmen sind dann voll haftbar, weil sie ihre Belegschaft nicht ausreichend geschult haben. Unter Umständen zahlt Ihre Versicherung gar nicht oder nur einen Teilbetrag in einem Schadensfall.

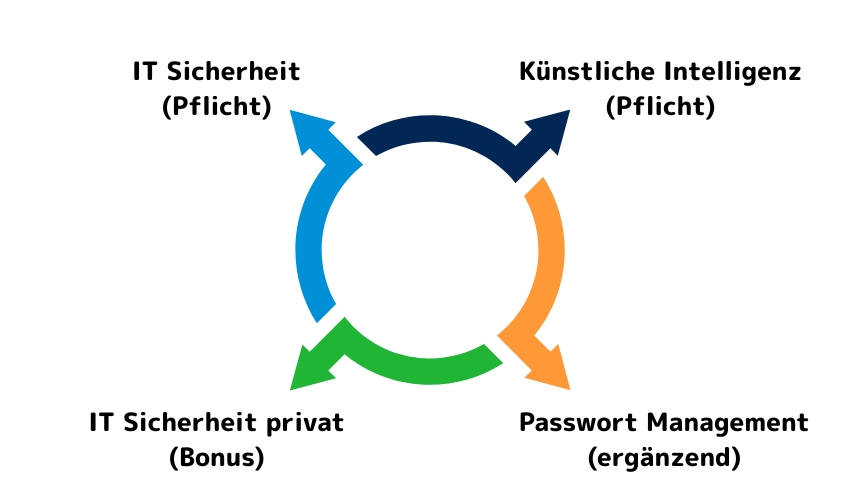

3. Unsere Schulungsmodule

3.1 IT Sicherheitsschulung (Pflichtmodul)

In unserer praktischen IT Sicherheitsschulung geht es darum, IT-Sicherheit in den Alltag zu übersetzen – damit Mitarbeitende nicht nur „wissen, dass es wichtig ist“, sondern konkret wissen, was sie tun sollen. Unsere wirksame IT-Sicherheitsschulung ist deshalb kurz, verständlich, wiederholbar und nah an echten Situationen: E-Mails, Passwörter, Dateien, Freigaben und das Verhalten bei Verdacht.

Ziel ist eine Routine zu entwickeln, um die Angst vor falschen Handlungen zu nehmen und Fehlverhalten zu reduzieren.

Unsere Themen

- Welche Gefahren drohen im Unternehmen?

- Woran erkennen Sie, ob eine E-Mail echt oder Betrug ist?

- Tricks durch Manipulation, um an Ihre Daten zu kommen

- Starke Passwörter und Passwort-Management auf Unternehmensebene

- Weitere Sicherheitsmaßnahmen für Geräte, Berechtigungen und Freigaben

- Was tun, wenn eine Sicherheitslücke entstanden ist?

- Maßnahmen zur Vorbeugung

So wird die IT-Sicherheitsschulung vom Pflichttermin zur echten Schutzmaßnahme: verständlich, wiederholbar und direkt im Alltag anwendbar.

Auf Wunsch können wir die Themen mit Ihren unternehmensspezifischen Regelungen und Maßnahmen erweitern!

3.2 KI-Schulung (Pflichtmodul für KI Anwender)

Diese KI-Schulung richtet sich daher an alle Mitarbeitenden und Unternehmen, die KI-Tools im Arbeitsalltag nutzen, da Begriffe wie Prompt (Eingabetext), Halluzination (frei erfundene Antwort) oder sensiblen Daten (besonders schützenswerte Informationen) häufig unterschätzt werden. Ebenso wichtig ist sie für Führungskräfte, Mitarbeiter der Personalabteilung, für die IT und den Datenschutz, weil hier die Regeln und Verantwortlichkeiten festgelegt werden.

Unsere Themen

Unsere Schulung soll einen Einblick übermitteln, wie Mitarbeitende und Unternehmen KI korrekt nutzen, worauf sie achten müssen, wie sie Ergebnisse kritisch prüfen und Daten, Kunden und Unternehmen zuverlässig schützen.

Unsere KI-Schulung wird die folgenden Themen umfassen:

- Grundlagen – Was ist Künstliche Intelligenz? Was ist sie nicht?

- Welche Arten von KI gibt es und wofür können Sie sie im (Berufs)-Alltag nutzen?

- Rechtliche Aspekte (keine Rechtsberatung!)

- Datenschutz bei der Nutzung von KI

- Kann ich den Informationen trauen?

- Darf ich die von KI erstellten Sachen benutzen?

3.3 KeePass (ergänzendes Modul)

Jeder Ihrer Mitarbeiter benutzt Passwörter, da sie der Schlüssel zu fast allem sind – Ihren E-Mails, Online-Banking, Unternehmenssystemen, verschiedene Anwendungen oder der Cloud.

Wenn Passwörter unsicher gespeichert werden, wie etwa im Browser, auf Spickzetteln oder das gleiche Passwort mehrfach benutzt wird, kann ein einziger Vorfall es Hackern und Angreifern ermöglichen, Zugriff auf mehrere Ihrer Konten zu haben. Auf Unternehmensebene bedeutet das schnell Datenverlust, Erpressung oder im schlimmsten Fall Haftungs- und Reputationsschäden. Privat ist es ähnlich: gehackte Konten führen zu Identitätsdiebstahl, leeren Bankkonten oder übernommenen Social-Media-Accounts, über die weitere Schädlinge in Ihrem Namen verbreitet werden.

Was ist KeePass?

KeePass ist ein kostenloser Passwortmanager, mit dem Sie Passwörter sicher in einer verschlüsselten Datenbank speichern. Statt sich dutzende Passwörter zu merken oder unsichere Speichersysteme zu verwenden, speichert KeePass alle Ihre Passwörter in einem sicheren Tresor. Mit einem einzigen Master-Passwort öffnen Sie den Tresor und verwalten Ihre Passwörter. Sie können Ihre Passwörter strukturiert in Ordner ablegen, Zugänge und sensible Daten schnell wiederfinden oder neue-starke Passwörter automatisch erzeugen lassen.

Das Ergebnis: weniger Passwort-Chaos, weniger Wiederverwendung und mehr Sicherheit im Alltag!

Unsere Themen

In unserer Schulung zeigen wir Ihnen das Programm – damit Sie und Ihr Team und Ihr Unternehmen den Passwortmanager nutzen und euch zuverlässig schützen.

- Woher bekommen Sie das Programm?

- Wie wird Keepass installiert?

- Grundlegende Funktionen

- Erweiterung der Sicherheit

- Ein paar nette Zusatzfunktionen

Passwörter zu verwalten und sicher aufzubewahren war noch nie so einfach. Lernen Sie das Programm kennen – Sie werden nie wieder etwas anderes benutzen wollen!

3.4 IT-Sicherheit im Privatleben (Bonus-Modul)

Nicht nur auf Unternehmensebene, sondern auch im privaten Leben ist IT-Sicherheit ein großes Thema.

Durch den schnellen Wandel des Internets gibt es immer mehr Methoden, womit sich Angreifer und Betrüger Zugriff zu Ihren Konten oder persönlichen Daten verschaffen wollen. Die Häufigsten sind jedoch erstaunlich “alltagstauglich”. Angreifer setzen gezielt auf Zeitdruck, Unsicherheit oder menschliche Fehler. Dieses Schulungsmodul soll Ihnen die Angst nehmen und Ihnen das Gefühl der Sicherheit übermitteln, weil Sie danach wissen werden, welche vorbeugende Maßnahmen sinnvoll sind und worauf Sie achten müssen, damit Sie kein Opfer von Betrügern werden.

Nach unserer Schulung sollten Sie nicht nur in der Lage sein Bedrohungen frühzeitig zu erkennen, sondern diese auch zu umgehen und ihr Alltagsleben sicherer zu gestalten.

Dieses Modul baut auf das erste Modul über IT Sicherheit auf!

Unsere Themen

- Parallele zwischen IT Sicherheit am Arbeitsplatz und im Privatleben

- Besondere Sicherheitsaspekte im Privatleben

- Betrungsmaschen und worauf sie zielen

- Das gesunde Maß an Misstrauen

- Vorbeugende Maßnahmen

- Was sollen Sie tun, wenn etwas passiert?

Dieses kostenlose Modul schenken wir all Ihren Mitarbeitern, die die Module 1 & 2 mit uns gemacht haben, weil wir fest daran glauben, dass es jedem einen Mehrwert bietet, in einer Welt, wo viele mit Angst spielen, ein Gefühl der Sicherheit im Alltag zu haben.

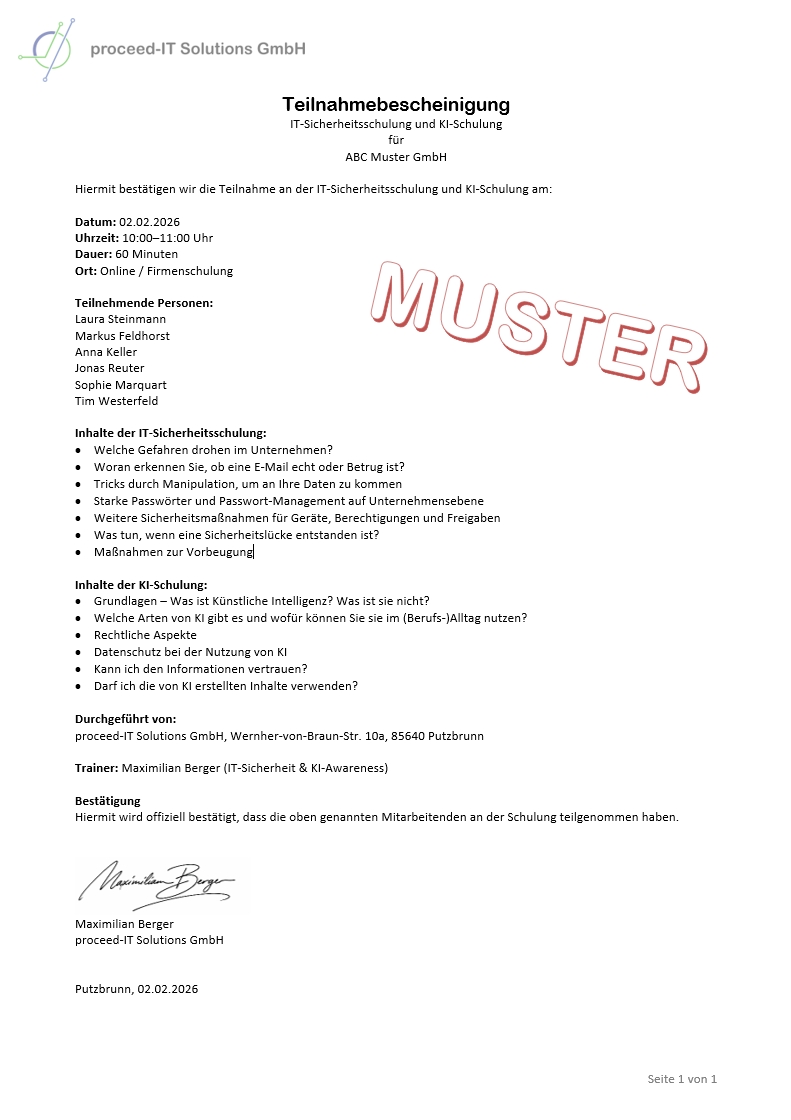

4. Teilnamebescheinigung

Für eine Teilnahmebescheinigung einer IT- oder Datenschutz-Schulung gibt es keine europaweit verbindliche Formvorgabe. Datenschutzbehörden empfehlen jedoch bestimmte Inhalte, damit die Bescheinigung im Rahmen einer DSGVO-Prüfung als Nachweis anerkannt wird.

Wir stellen Ihnen nach der Schulung für die Module 1 & 2 eine Teilnahmebescheinigung aus, die folgende Angaben enthält:

- Angaben zu Ihrem Unternehmen

- Datum und Uhrzeit der Schulung

- Liste der geschulten Personen

- Inhalte der Schulung

- Verantwortlicher Anbieter

- Bestätigung der Teilnahme

Beim Schulungstermin vergleichen wir die Namen der angemeldeten Teilnehmer und erstellen Ihnen die Teilnahmebescheinigung für die Mitarbeiter, die an der Schulung tatsächlich anwesend waren.

5. Preise

Für unsere Kunden, deren IT wir betreuen, bieten wir die Schulung für einen vergünstigen Preis an. Diesen entnehmen Sie aus unserer Kundeninformation, die Sie von uns persönlich erhalten haben.

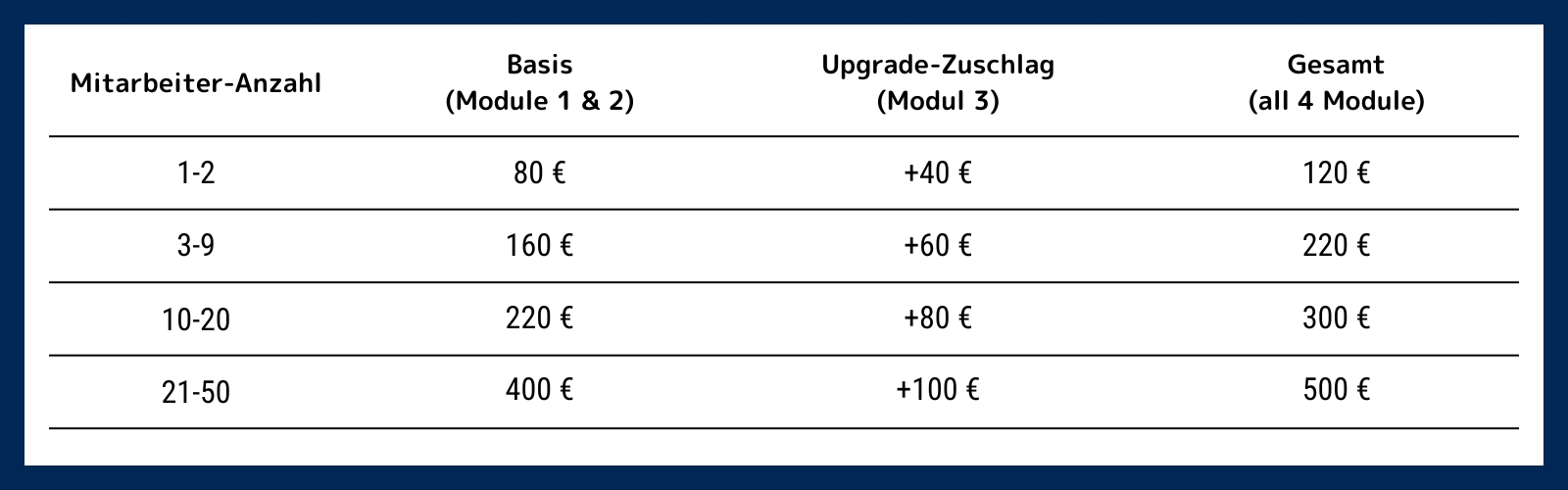

Die folgende Preise gelten für Unternehmen, die keine Bestandskunden von uns sind.

Die Preise sind netto und Pauschalen! Egal ob Sie 3 oder 9 Mitarbeiter teilnehmen lassen, der Preis bleibt innerhalb der Preiskategorie 3-9 Mitarbeiter gleich. Sie zahlen NICHT pro Mitarbeiter, sondern pro Schulung pro Gruppengröße an einem Termin.

6. Termine

Kommende Termine

- 24.06.2026 (Mittwoch), 10:00 Uhr

- 15.07.2026 (Mittwoch), 10:00 Uhr

- 12.08.2026 (Mittwoch), 15:00 Uhr

Dauer der Schulung: pro Modul ca. 30 Minuten (Pflichschulungen ca. 1 Stunde, Zusatz- und Bonus-Modul nochmal ca. 1 Stunde)

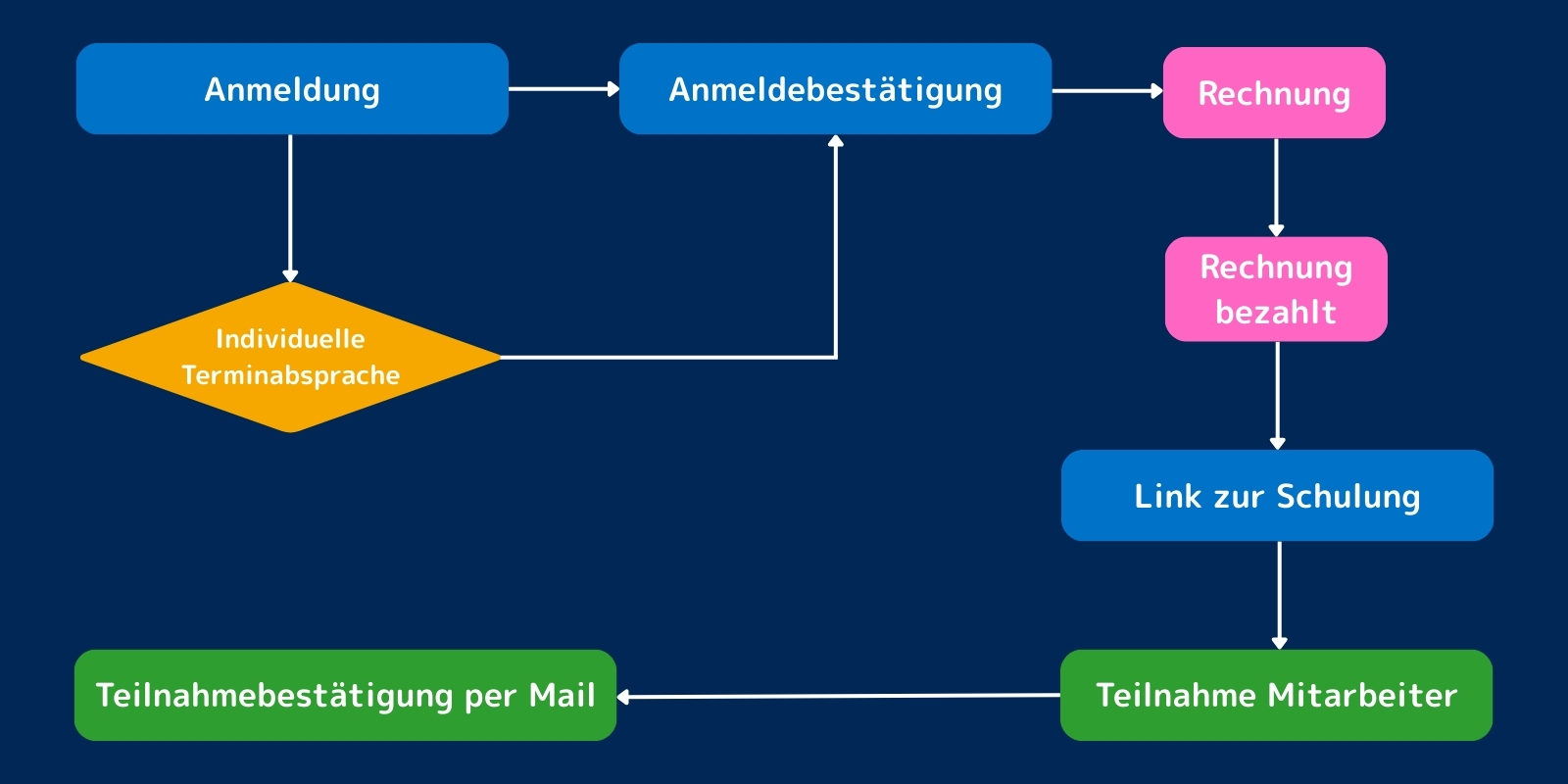

7. Von der Anmeldung zur Teilnahmebescheinigung

8. Anmeldung

Bitte geben Sie bei der Buchung alle teilnehmenden Mitarbeiter an. Nach der Schulung stellen wir Ihnen die Teilnahmebescheinigung inkl. der Teilnehmerliste aus.

Wir senden Ihnen die Teilnahmebescheinigung nach der Schulung diese per E-Mail zu.

9. Quellen

2 The Clock Is Ticking: Why Phishing Remains The Fastest-Moving Cyber Threat in 2025

Links zuletzt geprüft am 29.01.2026